Ein Großteil der IT-Sicherheitsvorfälle in Deutschland steht mit E-Mails in Verbindung. Viele Menschen werden demnach Opfer von Phishing oder infizierten E-Mail-Inhalten. Besonders für Unternehmen kann dies sehr schädlich sein. Dabei gibt es Möglichkeiten schädliche Mails zu identifizieren. In diesem Beitrag zeigen wir, woran man gefälschte Mails erkennen kann, wie der E-Mail-Header ausgelesen werden kann und welche Informationen dieser beinhaltet.

IT-Sicherheitsvorfälle: Spitzenreiter Phishing und infizierte Mails

Eine Studie des Deutschland sicher im Netz e.V. (DsiN) kommt zu dem Ergebnis, dass die Spitzenreiter bei den IT-Sicherheitsvorfällen in Deutschland Phishing-Versuche (31,7% der Vorfälle) und der Erhalt von infizierten E-Mails (21,2% der Vorfälle) sind. Auch weltweit scheinen vermehrt Unternehmen von Phishing betroffen zu sein. Unter Phishing versteht man den Versuch von böswilligen Akteuren sich als vertrauenswürdige Kommunikationspartner auszugeben, indem gefälschte E-Mails, Webseiten und Kurznachrichten verschickt und verbreitet werden. Ziel dahinter ist es, Zugang zu Daten zu bekommen oder Schadsoftware zu platzieren. Dies macht vielen Nutzern Angst. Laut der DsiN-Studie gaben 56,1% der Nutzer an, dass sie sich unsicher dabei fühlten Anhänger in E-Mails zu öffnen. Erschwerend kommt hinzu, dass nur wenige der Befragten angaben, dass sie die Sicherheitsmaßnahme ergreifen E-Mail-Header auszulesen. Hinzukommt, dass das Auslesen von Headern einer der unbekanntesten Sicherheitsmaßnahmen ist.

Aus diesem Grund zeigt dieser Blog-Artikel, welche Anzeichen generell für schädliche Mails sprechen und wie der E-Mail-Header einer verdächtigen Mail ausgelesen werden kann.

Anzeichen für eine schädliche Phishing-Mail

Sprachliche Fehler

Oftmals weisen potenziell schädliche Mails etliche sprachliche Fehler auf. Sobald eine Mail in deutscher Sprache auffällig viele grammatikalische und orthografische Fehler aufweist, sollte man demnach Vorsicht walten lassen und weitere Anzeichen von Phishing-Mails überprüfen.

Fremde Sprache

Sollten fremdsprachige E-Mails nicht gewöhnlich oder erwartet sein, sind diese meist auch verdächtigt. Besonders englische Mails weisen auf mögliche schädliche Mails wie Phishing-Mails hin.

Fehlende Ansprache

In der gewöhnlichen Kommunikation mit Kunden, Geschäftspartnern oder Vertragspartner nutzt man immer eine persönliche namentliche Anrede. Offizielle Stellen nutzen nie Formulierungen wie „Sehr geehrter Kunde“ oder „Sehr geehrter Nutzer“. Sollte eine solche Anrede vorliegen, könnte dies für eine Phishing-Mail sprechen. Allerdings ist eine namentliche Anrede nicht direkt ein Anzeichen für eine sichere Mail. In einigen Fällen finden Phishing-Täter vorher gezielt Namen heraus und bauen diese in die schädliche Mail ein.

Enthaltene Aufforderungen

Charakteristisch für Phishing-Mails sind Aufforderung. Besonders auffällig ist, wenn dabei ein dringender Handlungsbedarf kommuniziert wird und Konsequenzen angedroht werden. Also bspw. eine Aufforderung zur Eingabe einer PIN auf einer Webseite bis zu einem bestimmten Datum, ansonsten wird die Kreditkarte gesperrt. Generell ist eine direkte Aufforderung persönliche und sensitive Daten irgendwo einzugeben hoch suspekt. Auch findet sich in Phishing-Mails häufig die Aufforderung Dateien zu öffnen oder herunterzuladen. Dieser Aufforderung sollte man niemals trauen. Bei Download oder Öffnen kann es nämlich zur Installation von Schadprogramme auf dem Rechner/dem System kommen, womit umfangreiche Schäden entstehen können.

Enthaltene Links oder Anhänge/Formulare

Bei unerwarteten Mails mit Links oder Anhängen ist generelle Vorsicht angebracht. Ein Bankinstitut z.B. sendet bei sensitiven Angelegenheiten meist keine Mail mit Anhang, der geöffnet und ausgefüllt werden muss. Auch werden in solchen Fällen selten Links geschickt, die angeklickt werden müssen, um dort Daten einzugeben. Dafür verwenden Banken und andere Dienstleister meist die klassische Briefpost. Generell ist es bei Unsicherheit zu empfehlen keine Links anzuklicken, sondern die Ziel-Webseite manuell in das Adressfeld im Browser einzutippen und diese so selbst aufzurufen.

Noch nie vorher Mails von dem Absender bekommen?

Ein grundlegendes Zeichen für eine Phishing-Mail ist auch, wenn man vorher noch nie Mails von dem Absender erhalten hat, dieser sich nun aber mit einer Aufforderung meldet.

Genauere Inspektion von einer möglichen Phishing-Mail

Sollte einer der angegebenen Anzeichen vorliegen, sollte die Mail unbedingt genauer untersucht werden. Ebenso ist eine solche genauere Untersuchung bei Unsicherheit generell zu empfehlen. Denn einige Phishing-Mails sind sehr gut gemacht. Sie weisen eine persönliche Anrede auf, sind in korrekter Sprache verfasst und wirken generell vertrauenserweckend.

Grundlegende Untersuchung des Absenders

Als erstes sollte eine genauere Betrachtung des Absenders stattfinden. Dazu klickt man auf den angegeben Absendernamen, um so die E-Mailadresse zu erhalten. Die E-Mailadresse kann dann mit dem angegebenen Absendernamen abgeglichen werden.

Die Absender E-Mailadresse könnte z.B. wie folgt aussehen:

paypal@polpal.com

oder auch so:

paypal@security.polpal.com

Wichtig für die Untersuchung ist die Zieldomain. Diese sollte mit dem angegebenen Absender übereinstimmen. Die Zieldomain lässt sich herausfinden, indem die E-Mailadresse von rechts nach links gelesen wird und man beim @ oder dem zweiten Punkt stoppt.

In diesem Beispiel ist die Zieldomain dann „polpal.com“. Demnach kann diese E-Mail nicht von PayPal stammen.

Grundlegende Untersuchung von enthaltenen Links

Auch Verlinkungen sollten sorgfältig geprüft werden. Um beim Beispiel von PayPal zu bleiben, könnte ein Link in der E-Mail zunächst so aussehen, als würde dieser von PayPal stammen. Wenn man den Mauszeiger auf den Link legt, ohne diesen anzuklicken, wir allerdings die tatsächliche Zieldomain eingeblendet. Diese lässt sich nicht fälschen. Hier kann dann genau überprüft werden, ob der Link und die Zieldomain übereinstimmen.

Untersuchung des E-Mail-Headers

Anzeigen des E-Mail-Headers bei Outlook

Um auf Nummer sicher zu gehen, ist im Zweifel auch ein Blick in den E-Mail-Header empfehlenswert. Wie zu Beginn bereits dargelegt, findet diese Sicherheitsmaßnahme nur selten Anwendung. Den E-Mail-Header kann man sich ohne viele Mühe mithilfe eines Desktop-PCs im Mailprogramm anzeigen lassen. Hier eine kurze Anleitung zur Einsicht in den Header bei Microsoft Outlook:

- Oben links im Fenster auf dieses

Symbol klicken und den Punkt „Weitere Befehle…“ auswählen.

Symbol klicken und den Punkt „Weitere Befehle…“ auswählen. - Es öffnet sich ein Fenster, bei dem „Symbolleiste für den Schnellzugriff“ bereits ausgewählt sein sollte. Unter „Befehle auswählen:“ nun „Nicht im Menüband enthaltene Befehlen“ anklicken.

- In der erscheinenden alphabetischen Liste findet sich der Eintrag „Nachrichtenoptionen“. Dieser ist auszuwählen und mit einem Klick auf den „Hinzufügen“-Button zu bestätigen.

- Danach nur noch mit dem Anklicken des „OK“-Buttons das Fenster schließen.

- Nun sollte oben links im Fenster dieses Symbol

zu sehen sein.

zu sehen sein. - Um sich den Header einer Mail anzuschauen, wählt man nun die entsprechende Mail im Postfach aus und klickt auf das soeben hinzugefügte Symbol. Ein Fenster öffnet sich, in welchem unter „Internetkopfzeile“ der E-Mail-Header erscheint.

Informationen aus dem E-Mail-Headers

Ein dort angezeigter E-Mail-Header enthält viele Informationen, die auf den ersten Blick für Laien kaum verständlich sind. Allerdings reicht es aus, auf eine bestimmte Angabe zu achten, um den tatsächlichen Absender identifizieren zu können: Die IP-Adresse des Absender-Servers. Diese IP-Adresse kann nicht gefälscht werden.

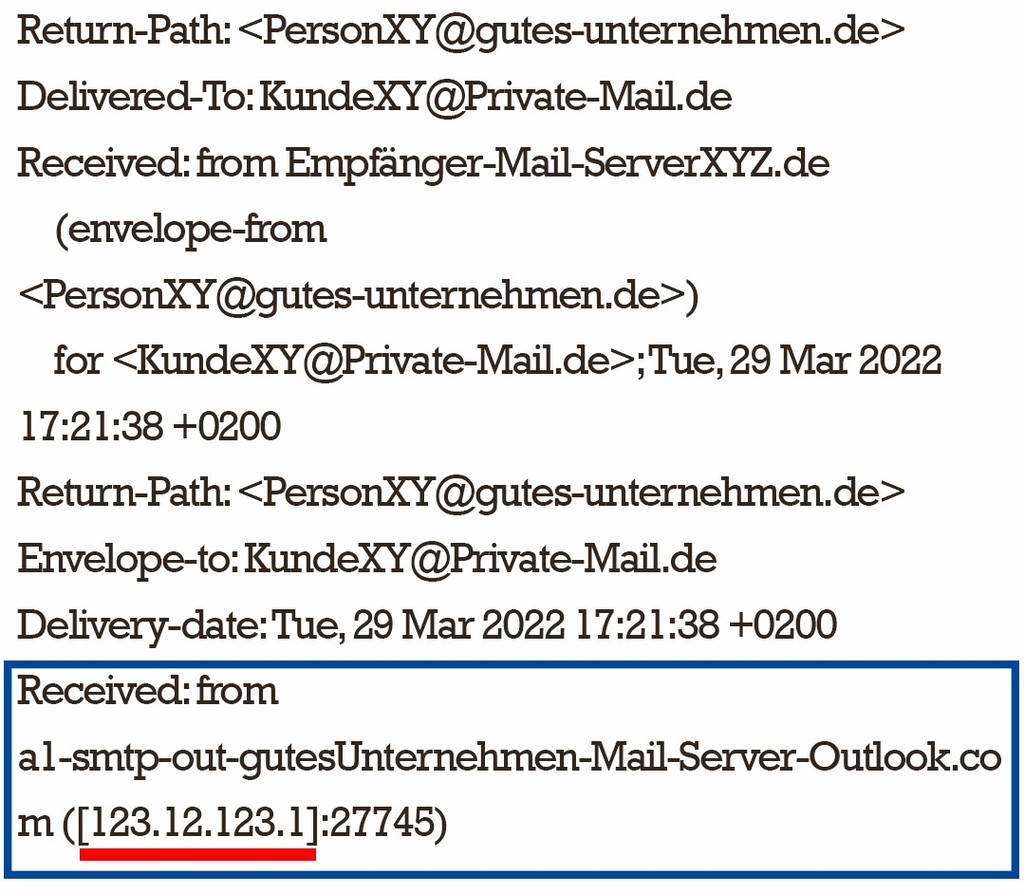

Diese IP-Adresse findet sich in einer der Zeilen, die mit „Received:“ beginnen. Dort wird der angebliche Absender-Server angegeben („Received: from Server XY…“). In der Darstellung ist diese Zeile blau umrandet. In eckigen Klammern dahinter findet sich auch noch die dazugehörige IP-Adresse des Servers, welche in der Grafik rot unterstrichen ist. Mit dieser Nummer kann nun überprüft werden, ob die Angaben zum Absender tatsächlich stimmen.

Untersuchung der IP-Adresse mit Windows

Um die identifizierte IP-Adresse zu untersuchen, ist das Windows-Kommandofenster notwendig. Diese wird folgendermaßen aufgerufen:

- Windows-Taste und R-Taste gleichzeitig drücken

- „cmd“ eingeben

- Eingabe mit Klick auf „OK“-Button bestätigen

Alternativ kann auch „cmd“ über die Windows-Start Schaltfläche gesucht werden. Dort erscheint dann das Ergebnis „Eingabeaufforderung“. Mit einem Klick darauf, öffnet sich ebenso das Kommandofenster.

In dieses Fenster muss nun „nslookup“, ein Leerzeichen und dann die identifizierte IP-Adresse eingetippt werden. Die Eingabe ist mit „Enter“ zu bestätigen. Nun findet eine IP-Abfrage statt. Als Ergebnis erscheint dann der tatsächliche Absender-Server. Dieser Absender-Server kann dann mit jenem aus dem E-Mail-Header abgeglichen werden. Auch sehr gut gemachte Phishing-Mails können nicht ihre IP-Adresse fälschen, womit auch bei diesen dann keine Übereinstimmung vorliegen dürfte.

Aktuelle Phishing-Warnungen

Ergänzend ist es auch empfehlenswert über aktuell bekannte Phishing-Versuche informiert zu bleiben. Hier kann bspw. auf die Bekanntmachungen der Verbraucherzentrale zurückgegriffen werden: Phishing-Radar: Aktuelle Warnungen

Sollte dir der Blog-Beitrag gefallen haben, folge uns am besten auf Facebook, LinkedIn oder XING, um immer informiert zu bleiben.

Richtig spannend sind auch unsere weiteren Blog-Beiträge. Hier z.B. zu Supercomputer und Quantencomputer.